Das Internet of Things ist in den letzten Jahren zu einem der wichtigsten Technologietrends geworden. Dabei findet es nicht nur Einzug in unseren Haushalten und unseren Alltag, sondern spielt eine mindestens genauso große Rolle in der Industrie. Was sich hinter dem Begriff verbirgt und was Sie über Sicherheitsrisiken und Maßnahmen zur Absicherung gegen Angreifer wissen müssen, finden Sie im folgenden Beitrag.

Die ahd ist seit 2021 Teil der Proact Gruppe.

Unsere neuesten Blogbeiträge findest du ab sofort auf dem Proact Blog.

Klick dich rein und bleib up to date!

Inhalt dieses Blogbeitrags

Schön, dass Sie hier sind! Wie Ihnen vielleicht schon aufgefallen ist, verwenden wir aus Gründen der Lesbarkeit in erster Linie die männliche Form in unseren Texten. Im Sinne der Gleichbehandlung meinen wir damit selbstverständlich immer alle Geschlechter (m/w/d). Und jetzt wünschen wir Ihnen viel Spaß beim Lesen.

Definition: Was ist das Internet of Things?

Das Internet of Things (IoT; Internet der Dinge) bezeichnet ein Netzwerk aus physischen Objekten. Bei diesen Objekten („Dingen“) kann es sich sowohl um einen Kühlschrank aus Ihrem Haushalt als auch um einen komplexen Industrieroboter handeln.

Das Besondere an diesen Objekten ist, dass sie mit Sensoren, Software und anderen Technologien ausgestattet sind, die es ihnen ermöglichen, Daten mit anderen Systemen und Geräten über das Internet auszutauschen und diese zu verknüpfen.

Diese Beschreibung macht die Kernthemen des Internet of Things deutlich. Es geht um physische Objekte, die durch Sensoren und Software eine gewisse „Intelligenz“ erhalten und über das Internet miteinander kommunizieren und kollaborieren.

Ziele des Internet of Things

Das Internet of Things kann verschiedene Ziele haben. Je nach IoT-Anwendungen sind die Ziele unterschiedlich stark ausgeprägt. Im Fokus steht aber bei allen Zielen eine gewisse Form von Optimierung.

Nachfolgend werden ein paar Zielausprägungen aufgelistet.

- Komfort: Ein Ziel von der IoT-Anwendung kann es sein, dass die Technologie den Komfort des Benutzers erhöht. Denn das Internet der Dinge kann uns unliebsame und insbesondere sich wiederholende Arbeiten abnehmen.

- Effizienz: Ein anderes Ziel des Internet of Things kann die Steigerung der Effizienz sein. Sie kann auf verschiedene Arten erreicht werden. Die Reduzierung menschlicher Fehler kann genauso für eine Effizienzsteigerung sorgen wie eine automatische Informationsweitergabe zwischen IoT-Geräten.

- Erhöhte Sicherheit: Die untenstehenden IoT-Beispiele aus der Industrie zeigen noch ein weiteres mögliches Ziel: die Erhöhung der Sicherheit. Durch IoT-Geräte können sicherheitsrelevante technische Fehler (wie z.B. falsch angezogene Schrauben) minimiert oder auch die Arbeitssicherheit erhöht werden.

Die Grenzen zwischen realer und virtueller Welt nach und nach abzubauen, um sie vielleicht sogar irgendwann vollständig aufzulösen, kann als ein übergeordnetes Ziel des Internets der Dinge gesehen werden. In der Praxis würde das bedeuten, dass jeder reale Gegenstand Teil des Internets der Dinge wird und im Rahmen der Vernetzung seine Zustandsinformationen kontinuierlich im Internet bereitstellt.

Anwendungsbeispiele in der Praxis

Im Internet of Things wird zwischen zwei Zielgruppen unterschieden: Dem IoT für Verbraucher und dem IoT für die Industrie. Um die Abgrenzung der beiden Bereiche noch deutlicher zu machen, wird das Internet of Things im Industriesektor häufig als Industrial Internet of Things (IIoT) bezeichnet. Im Folgenden finden Sie nach der theoretischen Betrachtung ein paar konkrete Anwendungsbeispiele aus beiden Anwendungsfeldern:

Verbraucher:

- Fitnessarmbänder/Fitnesstracker: Gemessene Daten wie Schrittzahl und Pulsfrequenz werden an das Smartphone übertragen und können dort ausgewertet werden.

- Smarte Autos: Ein Auto muss nicht autonom fahren, um Teil des Internet of Things zu sein. Sobald Sie z.B. ein intelligentes Navigationssystem mit Berücksichtigung der Verkehrslage oder eins der zahlreichen Assistenzsysteme nutzen, sprechen wir schon vom Internet of Things.

- Smartphones: Auch Smartphones sind je nach Nutzungsart Teil des IoT. Wenn Sie mit Ihrem Smartphone andere Geräte (z.B. Ihr Licht oder Ihre Kaffeemaschine) steuern, sind Sie bereits im Internet of Things unterwegs.

Sie interessieren sich für weitere Beispiele aus dem Smart-Home-Bereich? Dann schauen Sie sich diesen Clip von Bosch zum Thema IoT an.

(Quelle: Bosch)

Industrie:

- Wartungsüberwachung: Mit Hilfe von Sensoren wird der Wartungsbedarf von Robotern überprüft. Diese Überwachung ermöglicht, dass Reparaturen veranlasst werden können bevor Defekte auftreten.

- Positionsbestimmung eines Funkakkuschraubers: Das Projekt „Track and Trace“ von Bosch, Cisco, National Instruments und Tech Mahindra ermöglicht es, einen Funkakkuschrauber sehr genau innerhalb einer Werkhalle zu lokalisieren. Die erfasste Position sorgt dann dafür, dass das richtige Drehmoment für die entsprechende Aufgabe gewählt wird. So werden z.B. sicherheitsrelevante Schrauben automatisch mit der genau vorgeschriebenen Kraft angezogen.

- Wearables: Wearables sind nicht nur im privaten Bereich des Internet of Things ein Thema. Der Stahlproduzent North Star BlueScope Steel stattet seine Mitarbeiter im Bereicht IIoT für den Arbeitsschutz mit „intelligenten“ Helmen und Armbändern aus. So soll die Sicherheit der Mitarbeiter überwacht und gefährliche Situationen rechtzeitig erkannt werden. Zudem werden Parameter wie Körpertemperatur, Puls und Aktivitätslevel getrackt, was eine bedarfsgerechte Pausengestaltung ermöglicht.

Technologien hinter dem Internet of Things

Nachdem wir uns angeschaut haben wie das Internet der Dinge in der Praxis aussehen kann, möchten wir Ihnen nun gerne aufzeigen, welche technologischen Fortschritte das Internet of Things möglich gemacht haben. Ein wichtiger Faktor ist der Zugriff auf kostengünstige und energiesparende Sensortechnologie. So wurde das Arbeiten im IoT-Umfeld für eine größere Menge an Herstellern möglich. Zudem wurden die Endprodukte günstiger, wodurch ein größerer Käuferkreis angesprochen werden kann.

Auch die erhöhte Verfügbarkeit von Cloud-Computing-Plattformen trägt ihren Teil zur IoT-Entwicklung bei. Sie ermöglicht es Unternehmen und Verbrauchern auf die benötigten Infrastrukturen zuzugreifen, um nach oben skalieren zu können. Dabei wird der Verwaltungsaufwand für den Nutzer oder das Unternehmen geringgehalten.

Produkte wie Alexa zeigen zudem den Einfluss von künstlicher Intelligenz (KI) auf die IoT-Technologie. Denn erst KI ermöglicht zum Beispiel die Verarbeitung von natürlicher Sprache, was besonders die Nutzung im privaten Bereich positiv beeinflusst hat.

Die weitere Verbreitung des Internet of Things wird durch den Ausbau von 5G zusätzlich unterstützt, da 5G sowohl die benötigte Geschwindigkeit bietet als auch das stetig steigende Datenverkehrsaufkommen abfangen kann.

Risiken des Internet of Things

Wie zuvor beschrieben werden durch das Internet der Dinge immer mehr Geräte miteinander vernetzt. Durch diese Vernetzung entstehen jedoch neue Security-Risiken.

Wie sehen deutsche Unternehmen das Internet of Things?

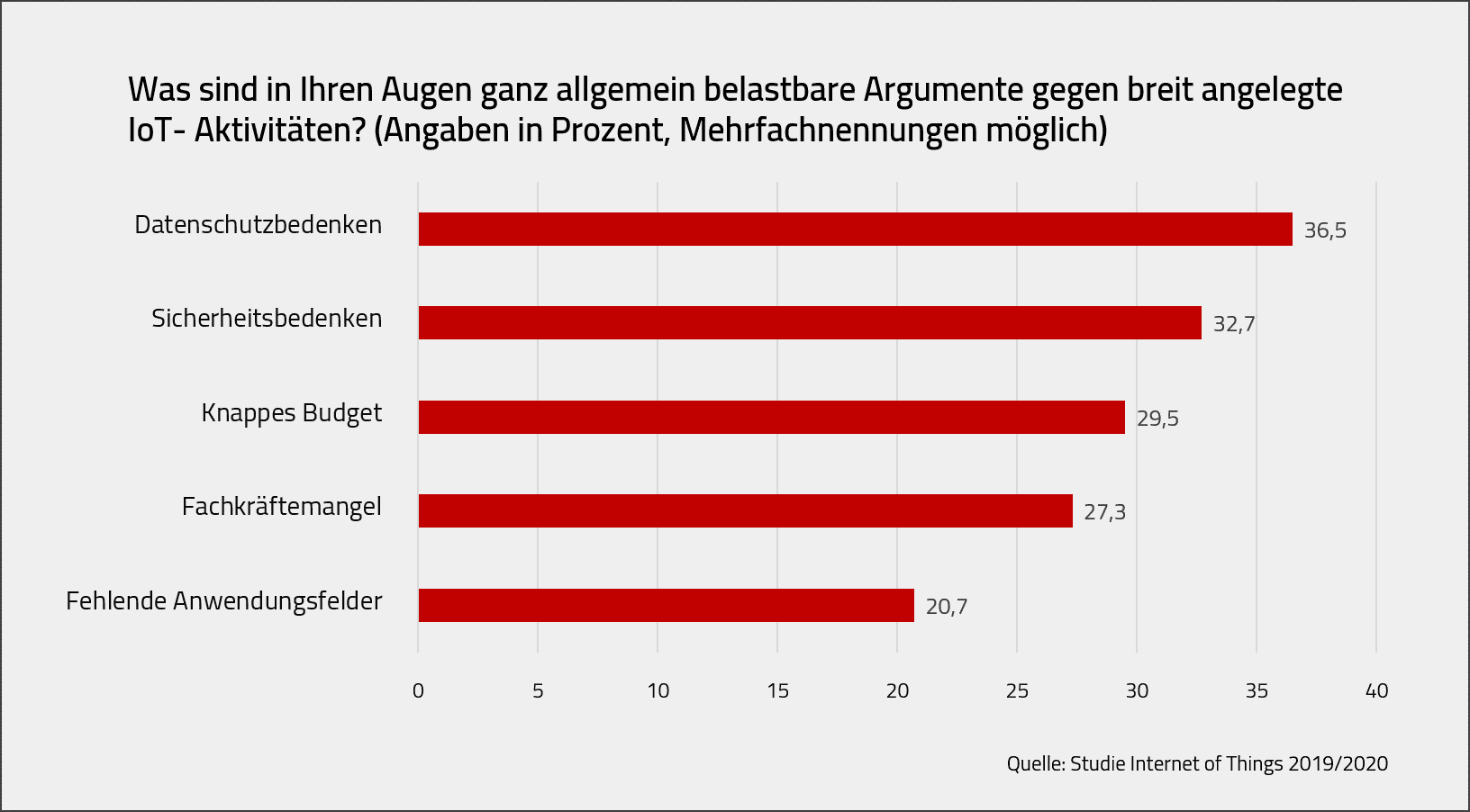

Deutsche Unternehmen befinden sich bei dem Thema Internet of Things im Zwiespalt. Auf der einen Seite sehen ganze 80 Prozent der deutschen Unternehmen das Internet of Things als ein relevantes Thema. Sie schätzen zum Beispiel die neugewonnenen Möglichkeiten zur Optimierung bestehender Geschäftsprozesse, zur Entwicklung neuer Produkte oder zur Einsparung von Kosten. Auf der anderen Seite machen die Unternehmen sich Sorgen um die Sicherheit solcher Lösungen. Wie die untenstehende Statistik zeigt, sind die beiden Top-Gründe gegen breit angelegte Aktivitäten im Internet of Things Datenschutz- und Sicherheitsbedenken.

Ungefähr ein Drittel der befragten Unternehmen haben im Zusammenhang mit dem Internet of Things Sicherheitsbedenken. Befürchtet werden vor allem Hackerangriffe und Industriespionage. Dass diese Ängste nicht unbegründet sind, zeigte unter anderem das Bot-Netz Mirai, das insgesamt 500.000 IoT-Geräte umfasste.

Was ist ein Bot-Netz?

Unter einem Bot-Netz wird eine Ansammlung von gehackten, mit dem Internet vernetzten Geräten verstanden. Sie dienen dabei als Multiplikator einzelner Angreifer. Häufig ist das Ziel solcher Bot-Netze die Systeme ihrer Opfer zu stören, sie komplett lahm zu legen oder sich Zugang zu ihnen zu verschaffen.

Sie werden sich nun vielleicht die Frage stellen: Was sind die Auswirkungen solcher Hackerangriffe im IoT-Umfeld? Im Vergleich zu Angriffen auf das klassische IT-Netz können Angriffe auf IoT-Geräte noch deutlich dramatischere Auswirkungen nach sich ziehen. Ein erfolgreicher Angriff könnte etwa eine komplette vernetzte Produktion lahmlegen oder im schlimmsten Fall sogar Menschenleben kosten, wenn z.B. ein Roboter nicht mehr kontrolliert werden kann oder ein Connected Car manipuliert wird.

Probleme bei der Absicherung von IoT-Geräten

- Ansatzpunkt für Absicherung: Ein grundlegendes Problem ist, dass vielen einfach der Ansatzpunkt für die Absicherung von IoT-Geräten fehlt. Besonders im privaten Bereich ist oft nicht bekannt, dass IoT-Geräte abgesichert werden müssen und selbst wenn es bekannt ist, fehlt das Fachwissen, um eine Absicherung durchzuführen.

- Fehlende Update-Möglichkeit: Zudem sollte sich vor Augen gehalten werden, dass der Preis für viele IoT-Geräte sehr gering ist. Wenn es sich um Artikel im Cent-Bereich handelt, ist eine Update-Möglichkeit für Sicherheitsupdates meist gar nicht erst vorgesehen. Falls der Hersteller diese Möglichkeit doch bereitstellen sollte, ist es sehr selten, dass die Sicherheitsupdates über den gesamten Lifecycle des Produktes geliefert werden.

- Klassische Firewalls genügen nicht: Auch die klassische Firewall stellt häufig nicht die geeignete Lösung zum Absichern des IoT-Netzwerkes da. Denn im Vergleich zur „klassischen“ IT gibt es z.B. in der Produktion nicht nur den Verkehr vom eigenen Netz nach außen und von außen ins eigene Netz. Sondern es gibt auch Datenverkehr zwischen den einzelnen Maschinen. Bei dieser Form der Kommunikation greifen die klassischen Perimeter-Konzepte mit Firewall nicht mehr. Daher sollte zusätzlich noch der Datenverkehr zwischen den Maschinen abgesichert werden.

- Geringe Rechenleistung: Die geringe Rechenleistung der IoT-Geräte stellt ein weiteres Problem dar. Sicherheitstools, die auf Computern funktionieren, können deshalb in vielen Fällen nicht installiert werden. Auch Patches und Updates lassen sich so meist nicht problemlos einspielen.

- Unregelmäßigkeiten in der Kommunikation schwer festzustellen: Während bei anderen Technologien statische Modelle genutzt werden, um Abweichungen von der „normalen Kommunikation“ festzustellen, lassen sich diese Modelle für IoT-Geräte aufgrund der unregelmäßigen Kommunikationsmuster nicht verwenden. Denn Datenmuster, die in einer herkömmlichen IT-Infrastruktur Hinweise für einen Vorfall oder Angriff sind, können in einer IoT-Infrastruktur ein ganz normales Verhalten sein.

Zudem sollte sich bewusst gemacht werden, dass Sicherheitslücken in IoT-Geräten möglichen Hackern auch Zugang zu den gesicherten Netzwerken verschaffen können. Daher sollten Sie sich bereits vor dem Einbinden von IoT-Geräten Gedanken darüber machen, wie diese abzusichern sichern sind.

Wie Sie IoT absichern

Die folgenden Maßnahmen geben Ihnen einen Einblick, wie Sie Ihr IoT absichern können.

- Entwickeln von Richtlinien: Bevor IoT-Geräte überhaupt in Ihr Unternehmensnetzwerk eingebunden werden dürfen, sollten Sicherheitsrichtlinien erstellt werden. Grundsätzlich sollten die Richtlinien erst einmal alles verweigern und nur geprüfte Themen werden über die Richtlinie freigegeben. Bei der Erstellung solcher Richtlinien ist es wichtig, für jedes einzelne IoT-Gerät zu wissen, welchen Zugriff es benötigt und welche Art von Daten es überträgt.

- Zugriffsmöglichkeiten einschränken: Websites, wie Shodan, ermöglichen es gezielt IoT-Geräte zu finden. Unter anderem deswegen sollten IoT-Geräten keinen direkten Zugang zum Internet erhalten. IoT-Geräte sollten stattdessen in getrennten Netzwerken oder virtuellen LANs platziert werden und keinen Zugriff auf kritische Ressourcen bekommen (sofern nicht unbedingt nötig).

- Keine Standardpasswörter: Das oben erwähnte Bot-Netz Mirai nutzte Standard-Anmeldeinformationen gegen mehr als 500.000 Geräte. Dies zeigt noch einmal deutlich, wie wichtig das Nutzen von sicheren Passwörtern für IoT-Geräte ist.

- Auf dem neusten Stand halten: Updates und Patches sollten regelmäßig eingespielt werden, um die Geräte auf dem neusten Stand zu halten. Der Hersteller sollte dabei nicht nur Updates und Patches zur Verfügung stellen, sondern sie sollten auch mit einer digitalen Signatur versehen sein. Damit soll sichergestellt werden, dass der Update-Prozess nicht gefälscht wird und so schadhafte Dateien in Ihr System gelangen.

- Mitarbeiter einbinden und schulen: Damit der Prozess vollständig ist, müssen Sie auch Ihre Mitarbeiter schulen. In der Schulung sollten Sie über Richtlinien und Maßnahmen informieren und auch die Gründe für die Maßnahmen erläutern.

Ausblick: Unsere Zukunft wird datenbasiert sein

Das Internet of Things wird die Zukunft verändern. In vielen Bereichen hat es das auch jetzt schon getan. Denn wie die oben beschriebenen Beispiele zeigen: Das Internet of Things hat längst einen Platz in unserem Alltag und in unseren Unternehmen gefunden.

Während für das Jahr 2020 von 30 Milliarden vernetzten Geräten ausgegangen wird, fällt die Prognose für das Jahr 2025 deutlich höher aus. Mehr als doppelt so viele IoT-Geräte, nämlich 75 Milliarden, werden für das Jahr 2025 prognostiziert. Diese Zahlen verdeutlichen, dass das Internet of Things weiterhin stark wachsen wird.

Das starke Wachstum verwundert aber nicht weiter, wenn wir uns überlegen, dass die Zukunft der Welt datenbasiert sein wird. Daten werden als Erdöl der Zukunft bezeichnet und wir alle wissen, wie groß der Einfluss von Erdöl auf die Zivilisation der letzten Jahrzehnte war. Auch Berufe aus dem Data-Science-Umfeld werden immer mehr gesucht, um die Mengen an Daten überhaupt sinnvoll nutzen zu können. In diesen Wandel fügt sich das Internet der Dinge perfekt ein.

Was das für die Zukunft bedeutet? Vermutlich werden wir in Smarten Citys leben, in smarten Krankenhäusern behandelt werden und uns mit „Connected Cars“ fortbewegen. Aber wie umfangreich dieser Wandel wird und wie schnell er voranschreitet, bleibt abzuwarten.

Die ahd ist seit 2021 Teil der Proact Gruppe.

Unsere neuesten Blogbeiträge findest du ab sofort auf dem Proact Blog.

Klick dich rein und bleib up to date!