Datenverluste sind eine reale Gefahr für das ganze Unternehmen. Bricht die digitale Datenbasis weg, wird im schlimmsten Fall die komplette Organisation lahmgelegt. Das kann durch Angriffe von außen geschehen, aber auch durch interne Fehler. Erfahren Sie, was die 15 häufigsten Gründe für Datenverlust sind und welche Gegenmaßnahmen Sie ergreifen können.

KOSTENLOSER LEITFADEN

Datenmanagement: Die 6 Best Practices für Ihr Unternehmen

Sie möchten mehr über den optimalen Umgang mit Daten erfahren? Dann laden Sie sich jetzt unseren Leitfaden „Datenmanagement – Die 6 Best Practices für Ihr Unternehmen“ herunter.

Inhalt dieses Blogbeitrags

- Grund 1: Cyberangriffe

- Grund 2: Fehlerhafte Hardware

- Grund 3: Unsachgemäße Behandlung

- Grund 4: Mobile Geräte

- Grund 5: Stromausfall

- Grund 6: Abnutzungserscheinungen

- Grund 7: Verlust oder Diebstahl

- Grund 8: Einbruch und Infiltration

- Grund 9: Bedienungsfehler

- Grund 10: Passwörter

- Grund 11: Fehlerhafte Software

- Grund 12: Schadprogramme

- Grund 13: Schatten-IT

- Grund 14: Ausscheidende Mitarbeitende

- Grund 15: Höhere Gewalt

- Wie Sie sich vor Datenverlust schützen

- Minimieren Sie Datenverluste mit der ahd!

Schön, dass Sie hier sind! Wie Ihnen vielleicht schon aufgefallen ist, verwenden wir aus Gründen der Lesbarkeit in erster Linie die männliche Form in unseren Texten. Im Sinne der Gleichbehandlung meinen wir damit selbstverständlich immer alle Geschlechter (m/w/d). Und jetzt wünschen wir Ihnen viel Spaß beim Lesen.

Grund 1: Cyberangriffe

Gerade in den letzten Jahren ist das Risiko von Datenverlust durch einen Cyberangriff stark gestiegen. Laut einer Studie des Branchenverbandes bitkom waren im Zeitraum 2020/2021 neun von zehn deutschen Unternehmen von Cyberangriffen betroffen (88 Prozent). Der deutschen Wirtschaft entstand so ein Gesamtschaden von 223 Milliarden Euro, der oft aus Datenverlusten resultierte.

Insbesondere Ransomware-Angriffe sind auf dem Vormarsch. Dabei werden die IT-Systeme des Unternehmens blockiert und erst nach Zahlung eines Lösegelds wieder freigeschaltet, wenn sie denn tatsächlich freigeschaltet werden. Weil Daten hier zumindest zeitweise verloren gehen, werden Betriebsabläufe gestört und es kommt zum Ausfall von Produktions- und Informationssystemen.

Auch das sogenannte Social Engineering stellt ein ernstes Problem dar. Hierbei werden Mitarbeitende ausspioniert, indem die Diebe falsche digitale Identitäten annehmen und sich nach Passwörtern erkundigen. Die Kontaktaufnahme erfolgt meist per E-Mail oder Telefon. Beispielsweise könnte sich der Dieb als Bankmitarbeiter ausgeben. Erhalten die Betrüger das Passwort, können sie problemlos Daten entwenden.

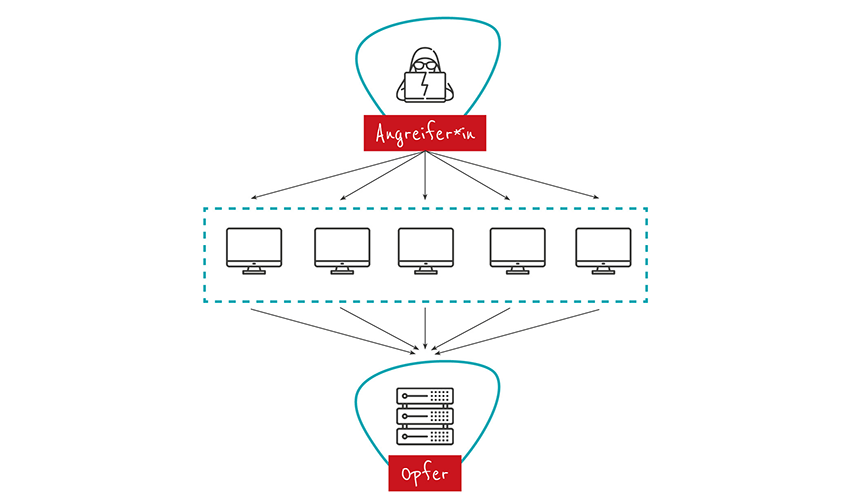

Distributed-Denial-of-Service-Attacken (DDoS) sind ebenfalls ein weitverbreitetes Problem; im genannten Zeitraum waren davon 27 Prozent aller Unternehmen betroffen. Das Prinzip dieser Angriffsart besteht darin, bestimmte Ressourcen des Unternehmens gezielt zu überlasten, bis es zu einem Zusammenbruch kommt. Das klassische Beispiel sind Attacken, bei denen die Server durch massenhafte Anfragen von infizierten Bots in die Knie gezwungen werden. Hier kommt es zu Verlusten, weil die Systeme die regulär anfallenden Daten nicht mehr verarbeiten können. Das betrifft zum Beispiel Kundenanfragen über die Website.

Grund 2: Fehlerhafte Hardware

Ein weiterer Grund für Datenverluste ist fehlerhafte Hardware. Werden zum Beispiel Festplatten oder Server ab Werk defekt ausgeliefert, sind die Folge unter Umständen erhebliche Datenverluste. Diese können sich auch erst verzögert einstellen, nachdem die Geräte bereits einige Tage oder Wochen in Betrieb sind.

Grund 3: Unsachgemäße Behandlung

Werden Speichermedien unsachgemäß behandelt, kann es ebenfalls zu Datenverlusten kommen. Das betrifft Server, NAS, Festplatten, USB-Sticks und andere Speichermedien. Es spielt jedoch eine Rolle, welche Technologie verwendet wird. Beispielsweise sind klassische Hard-Disk-Drives (HDD) anfällig gegenüber Erschütterungen. Ein weiteres Problem besteht in der Entmagnetisierung magnetischer Elemente, die ebenfalls zu Datenverlust führen kann.

Diese beiden Problem bestehen bei Flash-Speicher-basierten-Medien nicht. Sie bieten gegenüber HDD den Vorteil, dass sie über keine mechanischen Teile verfügen, die in Mitleidenschaft gezogen werden könnten. Auch gegen Magnete sind sie unempfindlich.

Grund 4: Mobile Geräte

Eine Sonderrolle nehmen mobile Geräte wie Smartphones, Tablets oder Laptops ein. Bei ihnen kommt es häufiger zu Datenverlusten durch unsachgemäße Behandlung als zum Beispiel bei Servern, die dauerhaft in einem sicher abgeschlossenen Serverraum stehen.

Dazu zählen insbesondere Schäden durch Fallenlassen, zum Beispiel wenn einem Mitarbeitenden der Firmen-Laptop aus der Hand rutscht und auf einen Betonuntergrund kracht.

Aber auch Brüche kommen vor, beispielsweise wenn das Smartphone unbemerkt während einer Geschäftsreise in den Spalt am Flugzeugsitz rutscht. Verstellt Ihr Mitarbeitender nun die Lehne, bricht das Smartphone durch die einwirkenden Kräfte entzwei. Häufig wird dabei auch das verbaute Speichermedium beschädigt.

Ein weiterer Klassiker sind verschüttete Getränke am Arbeitsplatz. Wenn die Flüssigkeit in das Innere des Gehäuses vordringt, kann es ebenfalls zu Datenverlusten kommen.

Und nicht zuletzt kommt es bei mobilen Geräten auch häufiger zu Schäden durch unsachgemäße Lagerung. Gerade im Sommer kann es vorkommen, dass das Smartphone in der Sonne vergessen wird und überhitzt.

Grund 5: Stromausfall

Ein weiteres Risiko stellt ein plötzlicher Stromverlust dar. Wenn im selben Moment Daten übertragen wurden, ist die Wahrscheinlichkeit für einen Datenverlust hoch.

Grund 6: Abnutzungserscheinungen

Selbst fehlerfreie Hardware, die korrekt behandelt wird, unterliegt zeitlichen Abnutzungserscheinungen. Speichermedien unterstützen nur eine begrenzte Anzahl an Schreibprozessen. Nachdem dieses Reservoir aufgebraucht wurde, kann das Medium nicht länger verwendet werden.

Das Erreichen der maximalen Lebensdauer variiert je nach Hardware-Typ, verwendetem Material und Hersteller. Abhängig von diesen Faktoren liegt die Lebensdauer eines Hardware-Teils typischerweise zwischen drei und zehn Jahren.

Grund 7: Verlust oder Diebstahl

Kleinformatige Speichermedien wie USB-Sticks und SD-Karten gehen ebenso wie mobile Geräte schnell verloren oder werden sogar gestohlen. Hier tritt zu einem reinen Datenverlust auch noch die Gefahr hinzu, dass die Daten in falsche Hände geraten.

Grund 8: Einbruch und Infiltration

Es besteht auch die Gefahr, dass Unbefugte in das Firmengebäude bzw. die Serverräume einbrechen. Noch dreister gehen Betrüger vor, die sich während der Geschäftszeiten als Kunde oder Mitarbeiter getarnt in das Gebäude schleichen.

Um hier Datenverlusten vorzubeugen, muss unbedingt eine physische Absicherung der Betriebsräume erfolgen. Das kann zum Beispiel durch Sicherheitstüren und Wachdienste erreicht werden. Aber auch während der Geschäftszeiten sollte gerade in großen Unternehmen eine strikte Zugangskontrolle erfolgen, zum Beispiel unter Verwendung von digitalen Mitarbeiterausweisen.

Grund 9: Bedienungsfehler

Im Arbeitsalltag gehen Daten auch dadurch verloren, dass ein User eine Datei oder einen Ordner versehentlich löscht. Im schlimmsten Fall kann es vorkommen, dass unbeabsichtigt ein ganzes Laufwerk formatiert wird.

Während versehentlich gelöschte Dateien häufig wiederhergestellt werden können, weil sie zuerst im Papierkorb landen, gestaltet sich die Recovery von formatierten Laufwerken schwieriger. Prinzipiell ist auch hier eine Wiederherstellung möglich, allerdings bedarf es dafür meist eines Spezialisten.

Grund 10: Passwörter

Passwörter sind ein weiterer häufiger Grund für Datenverluste. Zum Beispiel können Passwörter für wichtige Datenbanken verloren gehen, weil Mitarbeitende, statt einen zentralen Passwort-Manager einzusetzen, mit Zetteln arbeiten.

Ein anderes, noch kritischeres Szenario ist, wenn zu schwache Passwörter verwendet werden. Hier können Unternehmen zu Opfern von Industriespionage oder sogar ausländischen Geheimdiensten werden. Typische Fehler sind:

- Leicht zu erratende Wörter und Phrasen, wie zum Beispiel ein Name oder ein Geburtstag

- Keine Verwendung von Zahlen und Sonderzeichen

- Zu wenige Passwort-Stellen; ein 20-stelliges Passwort ist wesentlich sicherer als ein vierstelliges Passwort

Auch hier liegt das Problem oft darin begründet, dass kein digitaler Passwort-Manager eingesetzt wird.

Grund 11: Fehlerhafte Software

Nicht nur Hardware kann fehlerbehaftet sein — auch Software-Lösungen funktionieren nicht immer so, wie sie sollen. Das kann im schlimmsten Fall zu Datenverlusten führen, weil zum Beispiel Dokumente nicht korrekt abgespeichert werden und Änderungen verloren gehen.

Stellt sich heraus, dass eine Software solche Probleme aufweist, kommen meist Patches zum Einsatz. Im besten Fall wird die Fehlfunktion auf diese Weise behoben. Im schlechtesten Fall kann es vorkommen, dass auch diese Patches fehlerhaft sind und zu weiteren Datenverlusten führen.

Grund 12: Schadprogramme

Es kann leicht passieren, dass Mitarbeitende unbemerkt schädliche Software herunterladen. Dazu zählen unter anderem:

- Malware, durch die es zum Beispiel zur Löschung oder Manipulation von Daten kommen kann

- Viren-Software, die sich selbstständig über das ganze Unternehmensnetzwerk verbreitet und dort Schaden anrichtet

- Ransomware, welche einzelne Daten, Laufwerke oder ganze Systeme als „Geiseln“ nimmt, um vom betroffenen Unternehmen Geld zu erpressen

Grund 13: Schatten-IT

Auch durch Schatten-IT kann es zu Datenverlusten kommen. Schatten-IT bedeutet, dass sich in einem Unternehmen Parallelstrukturen in Bezug auf die IT-Infrastruktur herausbilden, die nicht beabsichtigt waren. Das kommt zum Beispiel vor, wenn eine bestimmte Abteilung ohne Absprache eine neue Software oder einen IT-Dienst einführt.

Hier kommt es zu Datenverlusten, weil unterschiedliche Instanzen mit unterschiedlichen Systemen arbeiten, sodass Daten zuerst konvertiert werden müssen, bevor sie bearbeitet werden können. Bei diesen Umwandlungen gehen regelmäßig Daten und Formatierungen verloren.

Grund 14: Ausscheidende Mitarbeitende

Wenn Mitarbeitende das Unternehmen verlassen, wird häufig nicht darauf geachtet, dass sie immer noch Zugriff auf die Systeme haben. Selbst wenn die Ex-Teammitglieder meist keine bösen Absichten hegen, kann es trotzdem zu Datenverlusten kommen. Beispielsweise können Hacker noch Jahre später die Unternehmens-Logins auf dem schlecht gesicherten privaten Laptop des Ex-Mitarbeitenden erbeuten.

Grund 15: Höhere Gewalt

Zu Datenverlusten kann es auch durch Naturkatastrophen und andere schwer vorhersehbare Ereignisse kommen. Beispiele sind Überschwemmungen, Brände, Sturmschäden oder sogar Erdbeben. Auch politische und gesellschaftliche Unruhen können eine Ursache sein. Diese Gefahr steigt tendenziell, wenn sich Ihr Rechenzentrum in einer wirtschaftlich weniger stabilen Farsourcing-Destination befindet. Hier gilt es, die Kostenvorteile mit den Risiken abzuwägen.

Wie Sie sich vor Datenverlust schützen

Es gibt eine Reihe von Best Practices, um Ihr Unternehmen vor Datenverlusten zu schützen.

Tauschen Sie Ihre Speichermedien regelmäßig aus

Aufgrund der oben besprochenen natürlichen Abnutzungserscheinungen sollten Sie in regelmäßigen Abständen viel genutzte Hardware-Teile präventiv austauschen. Das betrifft insbesondere Backup-Medien. Verwenden Sie dagegen eine Cloud-Lösung für Unternehmen, brauchen Sie sich um diesen Punkt keine Gedanken zu machen. Hier übernimmt der Service-Provider die Pflege der Cloud-Infrastruktur. Weil hierin das Kerngeschäft des Anbieters besteht, kommen meist kurze Wartungs- und Erneuerungsintervalle zum Einsatz. Das kommt Ihnen als Kunde zugute.

Verringern Sie Ihre Schreibzugriffe

Fehlt es an physischen RAM-Speichermodulen, werden Teile der Harddisk zur Auslagerung des Hauptspeichers genutzt. Zusätzliche Schreibzugriffe verkürzen jedoch die Lebensdauer Ihrer Festplatte. Prüfen Sie deshalb, ob der vorhandene RAM-Speicher ausreicht oder besser erweitert werden sollte.

Bei Anwendungen mit besonders intensiven Schreib- und Lesevorgängen wie zum Beispiel Datenbanken sollte besonders darauf geachtet werden, dass die Medien regelmäßig gesichert werden.

Automatisieren Sie Ihre Backup-Vorgänge

Müssen Backups händisch initiiert werden, besteht die Gefahr, dass sie vergessen gehen oder aufgeschoben werden. Setzen Sie deshalb auf Systeme, die den Backup-Prozess zu festgelegten Zeitpunkten automatisch abwickeln. Auch die Auslagerung an einen Managed-Services-Provider kann Sinn machen. Dieser verwendet entsprechend automatisierte Systeme und verfügt außerdem über viel Erfahrung mit Backup-Vorgängen aus hunderten von Kundenprojekten.

Praktizieren Sie Redundanz

Eine der wichtigsten Regeln für Datensicherheit besteht darin, wichtige Datensätze immer mehrfach vorzuhalten; in der Praxis kann das zum Beispiel durch die Einhaltung der 3-2-1-Backup-Regel erreicht werden.

Fertigen Sie also idealerweise nicht nur ein einziges Backup an, sondern immer mehrere Kopien. Wichtig: Lagern Sie diese Kopien an mehreren unterschiedlichen geographischen Orten. So sind Sie besser vor Katastrophenfällen wie Feuer oder Überschwemmungen geschützt.

Verlagern Sie Ihre Daten in die Cloud

Ein Umzug Ihrer Unternehmensdaten in die Cloud trägt wesentlich dazu bei, Datenverlusten vorzubeugen.

Da ist zum einen die hohe physikalische Sicherheit zu nennen, die Cloud-Services bieten. Ihre Daten werden normalerweise in hervorragend abgesicherten Rechenzentren vorgehalten. Die Gefahr, Daten durch Einbrüche, Brände, Überschwemmungen oder Erdbeben zu verlieren, sinkt so deutlich.

Außerdem werden Ihre Daten bei den meisten Cloud-Anbietern nie nur an einem Ort vorgehalten. Stattdessen praktizieren viele Provider Georedundanz. Dies bedeutet, dass Kopien Ihrer Daten in mehreren geographisch unabhängigen Rechenzentren lagern. Das beugt einem Datenverlust selbst dann vor, wenn eines der Rechenzentren durch höhere Gewalt zerstört werden sollte.

Dazu kommt das hohe Know-how, über welches die Anbieter verfügen. Weil ihr Kerngeschäft in der Verwahrung von Daten besteht, sind die Provider immer auf dem neuesten Stand, was Sicherheitsmaßnahmen angeht. Davon hängt ihr wirtschaftliches Überleben ab. Eine Inhouse-IT-Abteilung kann keinen vergleichbaren Aufwand betreiben. Hier ist die IT-Security nur ein Aspekt von mehreren, um die sich die Teammitglieder kümmern müssen. Das Know-how ist zwangsläufig geringer.

Aber nicht nur aus technischen Gründen sind Ihre Daten in der Cloud besser geschützt. Auch die Wahrscheinlichkeit für menschliches Versagen wird durch die Cloud-Migration verringert.

Soll zum Beispiel ein Löschvorgang rückgängig gemacht werden, ist das meist problemlos möglich, selbst wenn der Vorgang schon einige Zeit zurückliegt. Dafür sorgt das Versionierungssystem des Cloud-Providers. Außerdem ist eine nutzerseitige Formatierung des Cloud-Speicherplatzes normalerweise ausgeschlossen.

Ein weiterer Vorteil: Cloud-Dienste bieten einen sehr guten Überblick über die Nutzeraktivitäten. Zeichnen sich hier bedrohliche Muster ab, kann zeitnah durch Aufklärungsmaßnahmen gegengesteuert werden.

Wehren Sie externe Angriffe ab

Um sich effektiv gegen Cyberattacken zu schützen, muss ein spezieller Security-Mix entwickelt werden, abhängig von den Anforderungen des Unternehmens. Einige typische Maßnahmen sind:

- Die Einrichtung und Verwaltung einer Firewall

- Intrusion-Detection- und Intrusion-Prevention-Systeme

- Die Absicherung von Zugängen, beispielsweise durch eine Zwei-Faktor-Authentisierung

- VPN-Lösungen, insbesondere für Mitarbeitende aus dem Home-Office

- Die Absicherung des E-Mail-Verkehrs

- Virenschutzprogramme

Eine wichtige Rolle kommt dabei dem Monitoring zu, also der fortlaufenden Überwachung der Systeme. Hierzu werden beispielsweise Firewall-Meldungen oder Berichte des Intrusion-Detection-Systems ausgewertet. Auch der Netzwerkverkehr sollte im Auge behalten werden, um ungewöhnliche Aktivitäten frühzeitig zu erkennen.

Auf diese Weise reduzieren Sie das Risiko von Datenverlusten durch Ransomware, DDoS-Attacken und Malware deutlich.

Schützen Sie sich gegen Überspannung

Unsachgemäße Elektroinstallationen oder ein Blitzeinschlag können zu Überspannung führen, was im schlimmsten Fall einen Datenverlust nach sich zieht. Um dieses Risiko zu minimieren, sollten Sie den Einsatz von Spannungsfiltern und einer unterbrechungsfreien Stromversorgung (USV) erwägen. Achten Sie außerdem auf hochwertige Komponenten bei den internen Netzteilen.

Praktizieren Sie Disaster Recovery

Auch wenn Sie alle vorbeugenden Maßnahmen korrekt umsetzen, kann es trotzdem zu einem Datenverlust durch unvorhergesehene Katastrophen kommen. Auf dieses Szenario sollten Sie vorbereitet sein, indem Sie über eine klar definierte Disaster-Recovery-Prozedur verfügen. Diese beschreibt im Detail, welche Maßnahmen in welcher Reihenfolge durchgeführt werden müssen. Das Ziel ist die schnellstmögliche Wiederherstellung der Systeme und Daten. Es kann Sinn machen, solche Szenarien gelegentlich in Form von Drills durchzuspielen.

Führen Sie Schulungen durch

Schulungen dienen vor allem dazu, menschlichen Bedienfehlern vorzubeugen. So lässt sich die Wahrscheinlichkeit verringern, dass Daten versehentlich gelöscht, zu schwache Passwörter verwendet oder Nutzerrechte leichtfertig vergeben werden. Deshalb sollte Ihr IT-Sicherheitsbeauftragter in regelmäßigen Abständen entsprechende Trainings durchführen.

Beugen Sie Schatten-IT vor

Entwerfen Sie eine Richtlinie, welche klare Vorgaben macht, was die Einführung neuer Software oder IT-Dienste angeht. Hier wird geregelt, wer genau unter welchen Voraussetzungen Erweiterungen an der bestehenden IT-Infrastruktur vornehmen darf. Kommunizieren Sie diese Richtlinie nach innen an alle Abteilungen. So beugen Sie der Bildung von Schatten-IT vor, weil nun alle wissen, was erlaubt ist und was nicht.

Betreiben Sie Zugriffsmanagement

Regeln Sie zentral, wer bei Ihnen im Unternehmen welche Zugriffsrechte auf die Daten hat. Als Grundsatz gilt: Vergeben Sie gerade so viele Berechtigungen als nötig. Bei Mitarbeitenden, die häufig geschäftlich unterwegs sind, kann es Sinn machen, temporäre Berechtigungen zu vergeben. So wird das Risiko minimiert, falls mobile Geräte unterwegs verloren gehen oder gestohlen werden.

Betreiben Sie Auditing

Behalten Sie Ihre Nutzeraktivitäten im Auge, indem Sie fortlaufend Auditing betreiben. Selbstverständlich sollten die beobachteten Vorgänge zuerst anonymisiert werden, um gesetzliche Datenschutzvorgaben einzuhalten.

Praktizieren Sie Patch-Management

Patches können fehlerhafte Software reparieren, sie können das Problem aber auch verschlimmern. Deshalb ist es wichtig, proaktives Patch-Management zu betreiben. Holen Sie zuerst Informationen zur Stabilität des Patches ein, bevor es aufgespielt wird. Zusätzlich können Sie das Patch in einer Testumgebung laufen lassen. Auch sollte das Patch-Management an einen gleichbleibenden, qualifizierten Ansprechpartner übertragen werden, statt einfach eine Person zu beauftragen, die gerade Zeit hat.

Minimieren Sie Datenverluste mit der ahd!

Sie möchten die Gefahr von Datenverlusten für Ihr Unternehmen reduzieren und wünschen sich dafür einen zuverlässigen Partner? Dann sollten wir uns unterhalten. Die Experten der ahd sichern Ihre Daten gegen Cyberangriffe, implementieren wirksame Backup-Mechanismen und setzen ganze Cloud-Lösungen für Sie um. Dabei ist es uns wichtig, solche Maßnahmen gemeinsam mit Ihnen in ein übergeordnetes Sicherheitskonzept einzubinden. Ebenso unterstützen wir Sie beim Change-Management, damit die neuen Services schnellstmöglich ihre Wirkung entfalten. Kontaktieren Sie uns jetzt für eine unverbindliche Erstberatung!

KOSTENLOSER LEITFADEN

Datenmanagement: Die 6 Best Practices für Ihr Unternehmen

Sie möchten mehr über den optimalen Umgang mit Daten erfahren? Dann laden Sie sich jetzt unseren Leitfaden „Datenmanagement – Die 6 Best Practices für Ihr Unternehmen“ herunter.